Das neue Enhanced Mitigation Experience Toolkit (EMET) 5.0

Was ist EMET?

EMET ist ein kostenloses Zusatzprogramm von Microsoft, das die Ausnutzung verschiedener Angriffsarten verhindern soll. Durch diese Techniken kann die Ausnutzung von Sicherheitslücken, auch von unbekannten, teilweise verhindert werden. So hat EMET zum Beispiel auch vor der RTF-Lücke (CVE-2014-1761) in Outlook / Word geschützt, die Alternative war das unterbinden der Anzeige von RTF Inhalten in Microsoft Word und Outlook. Das BSI hat im Zusammenhang mit einigen Sicherheitslücken auch schon den Einsatz von EMET empfohlen.

Neuerungen in EMET 5.0

Die GUI hat sich gegenüber der Version 4.1 nicht verändert, aber es gibt einige Neuerungen. Unter anderen sind neu hinzugekommen sind als Schutzmaßnahmen für die einzelnen Anwendungen “EAF+ – Export Address Table Filtering Plus” und “ASR – Attack Surface Reduction”.

Attack Surface Reduction dient zur abschotten von Modulen und Plug-Ins in Anwendungen. So kann zum Beispiel ein Browser konfiguriert werden, dass das Java Plug-In nicht auf externen Webseiten ausgeführt wird.

Export Address Table Filtering Plus arbeitet wie “Export Address Table Filtering”, geht dabei nur etwas weiter.

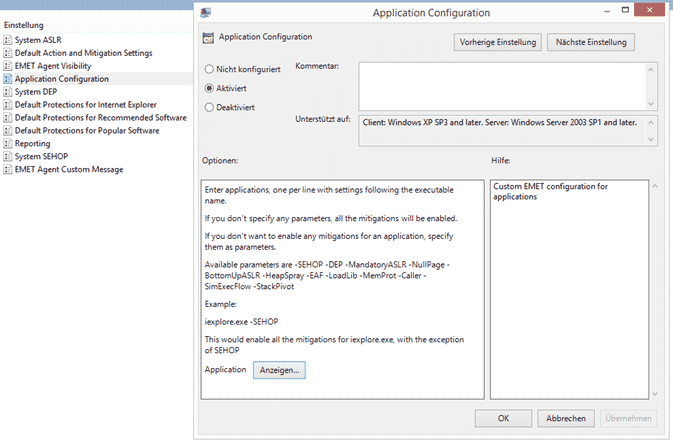

Die neuen Einstellungen sind teilweise unter der Option “Show All Settings” in der Anwendungskonfiguration zu finden.

Weitere Neuerungen sind unter anderem:

- Blockierung von nicht stimmenden Zertifizierungsstellen für bestimmte Seiten (Klappt nur für Browser und Programme die die Windows API nutzen)

- Umstellung auf einen Dienst, statt nur über den Agent zu arbeiten

- Weitere kleinere Verbesserungen an der EMET Engine um eine bessere Kompatiblität zu den verschiedenen Anwendung zu erreichen

EMET 5.0 und Gruppenrichtlinien

Wie schon EMET 4.1 kann die neue Version ohne Probleme mittels Gruppenrichtlinien installiert werden. Generell würde ich allerding generell davon abraten Gruppenrichtlinien zur Softwareverteilung zu nutzen.

Die Regeln die über Gruppenrichtlinien verteilt werden, werden bei EMET 5.0 auch angewandt.

Da in den Gruppenrichtlinien nur die Ausnahmen erwähnt, funktionieren bestehende GPOs weiter. Leider können allerdings ASR und EAF+, nicht über die Gruppenrichtlinie konfiguriert werden. Somit wurden, wie unter EMET 4.1, die Gruppenrichtlinien leider wieder etwas Stiefmütterlich behandelt.

Somit ist der beste Weg ein XML-Export von einem manuell konfigurierten Client und der anschließende Import.

Über den Autor

Fabian Niesen ist seit Jahren beruflich als IT-Consultant unterwegs und hat von Mai 2012 bis Juli 2015 bei der CONET Solutions GmbH in Hennef gearbeitet. Unter anderem ist er Zertifiziert als MCSA Windows Server 2012, MCSA Office365, MCSE Messeging, Microsoft Certified Trainer und Novell Certified Linux Administrator.

1 Antwort

[…] Beitrag Das neue Enhanced Mitigation Experience Toolkit (EMET) 5.0 erschien zuerst auf CONET […]